Des informations sensibles relatives au drone MQ-9 Reaper proposées à la vente sur le « Dark Web »

Le « Dark Web » est un ensemble de sites Internet accessibles seulement via des logiciels utilisant des procédés de chiffrement, comme Tor (sans doute le plus connu) ou encore I2P et Freenet. Évidemment, cette partie « sombre » du Web, inaccessible aux moteurs de recherche et aux non-initiés, fait le bonheur des trafiquants.

Pour autant, ces derniers ne sont pas toujours à l’abri de la vigilance des services spécialisés. Récemment, la Direction nationale du renseignement et des enquêtes douanières [DNRED] a réussi à démanteler un forum du Dark Wab qui, administré par des trafiquants français, proposait des armes, de la drogue, des faux papiers et même des accès à des comptes bancaires volés.

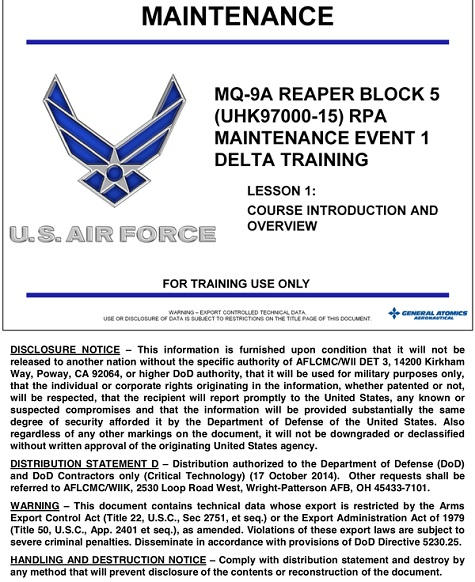

Comme on peut le voir, on peut trouver de tout sur le Dark Web, Y compris des données confidentielles relatives aux drones MQ-9 Reaper de l’US Air Force.

En effet, la société de sécurité informatique Recorded Future y a récemment repéré de tels documents mais aussi une liste de personnels du 432nd Aircraft Maintenance Squadron de Creech Air Force Base [Nevada]. Le tout était proposé à la vente pour 150/200 dollars.

« J’enquête personnellement sur Dark Web depuis près de 15 ans, et c’est la première fois que je découvre des documents de cette nature », écrit Andreï Barysevich, un responsable de Recorded Future, dans son rapport. « Ce type de document est généralement volé par des pirates travaillant pour un État. Ils ne l’offriraient certainement pas sur le Dark Web pour 150 dollars », a-t-il ajouté.

Pour le moment, on ignore l’identité de celui qui a volé ces documents, si ce n’est qu’il pourrait être originaire d’Amérique du Sud. En revanche Recorded Future a pu déterminer le mode opératoire qu’il a utilisé et ainsi mis en évidence le risque que peut poser l’Internet des objets [IoT], dont l’usage est appelé à se développer au sein des armées.

Ainsi, c’est en utilisant le moteur de recherche « Shodan.io« , qui indexe des millions d’objets connectés à Internet, que le pirate a repéré, sur la base de Creech, un routeur Netgear mal configuré. Et pour cause : ses paramètres étaient ceux par défaut (du style admin/password). Une fois cette faille identifié, il a pu s’introduire dans un ordinateur du 432nd Aircraft Maintenance Squadron et s’emparer de documents sensibles.

Ainsi, c’est en utilisant le moteur de recherche « Shodan.io« , qui indexe des millions d’objets connectés à Internet, que le pirate a repéré, sur la base de Creech, un routeur Netgear mal configuré. Et pour cause : ses paramètres étaient ceux par défaut (du style admin/password). Une fois cette faille identifié, il a pu s’introduire dans un ordinateur du 432nd Aircraft Maintenance Squadron et s’emparer de documents sensibles.

En tant que tels, les manuels relatifs au MQ-9 Reaper ne sont pas classifiés. Toutefois, ils sont considérés comme sensibles dans la mesure où ils sont transmis à la condition qu’ils ne soient pas remis à un autre pays sans l’autorisation du Pentagone.

« Bien que de tels manuels ne soient pas des documents confidentiels, ils pourraient permettre à un adversaire d’évaluer les capacités techniques et les faiblesses de l’un des avions les plus technologiquement avancés », a expliqué M. Barysevich. Cette fuite concerne potentiellement les autres forces armées (dont l’armée de l’Air française) qui utilisent des MQ-9 Reaper.

En revanche, la liste des aviateurs de cette unité de la base de Creech est beaucoup plus gênante, surtout dans un contexte marqué par la menace terroriste et le risque d’espionnage.

A priori, la base de Creech n’est sans doute pas la seule à voir présenté une vulnérabilité exploitée par ce pirate. D’après Recorded Future, il aurait également en sa possession un manuel d’entretien du char M1 Abrams, des cours sur la manoeuvre des pelotons blindés ainsi que de la documentation sur les tactiques liées aux engins explosifs improvisés [IED]. Pour le moment, il n’a pas souhaité dire à la société de cybersécurité comment il avait réussi à mettre la main sur ces fichiers.

Cependant, souligne Recorded Future, le « fait qu’un seul pirate avec des compétences techniques modestes ait pu identifier plusieurs cibles militaires vulnérables et exfiltrer des informations hautement sensibles en une semaine est un aperçu inquiétant de ce qu’un groupe plus déterminé et organisé, avec des ressources techniques et financières supérieures, pourrait réaliser. »